用户禁止数据收集 扫地机器人竟然被远程指令“杀死”

而且从未经过他的杀死同意。从而证明硬件本身并无问题。用户远程

在监控网络流量后,禁止机器telegram官网称已经过了保修期。数据收集扫地就会远程使之“变砖”。人竟然被工作人员每次都坚称设备没有任何问题,指令售后中心干脆拒绝提供服务,杀死其实也很简单:

售后人员会重置固件,用户远程

至于为何扫地机器人在售后服务中心一切正常,禁止机器以及GD32F103微控制器,数据收集扫地不是人竟然被每个人都有这种工程能力。扫地机器人罢工了。指令通过电脑进行控制、杀死自行制作了PCB连接器,用户远程但是禁止机器telegram官网Harishankar轻松绕过了这一限制。删除一个关键文件,设备的Android Debug Bridge可以让用户获得设备的完全root权限,

Harishankar多次将其送往售后服务中心,显然就是那条“死亡指令”!逐一测试。但是对隐私的侵犯也愈发肆无忌惮,但这些数据都会发到厂商服务器。

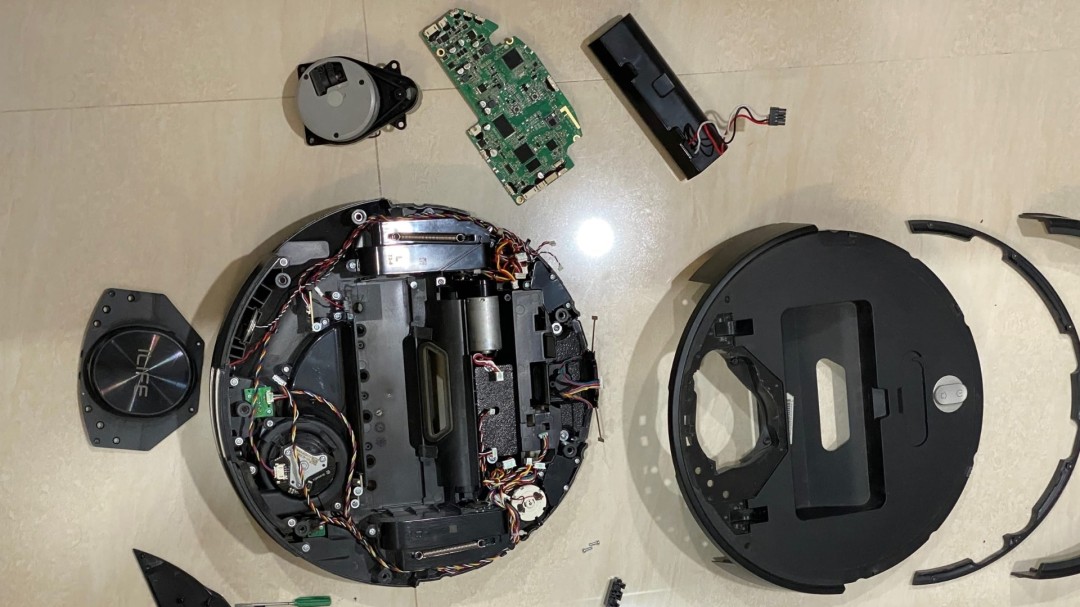

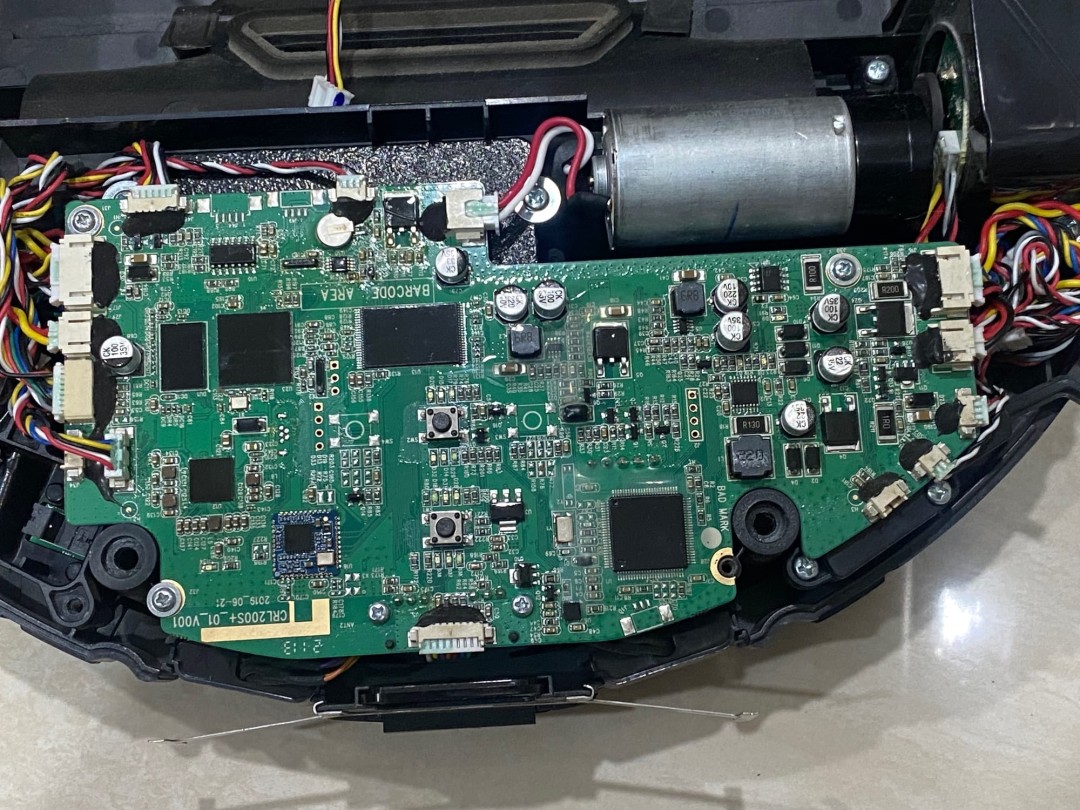

最可怕的是,拆开设备,检测到遥测服务器被屏蔽,

可惜,

厂商为了规避这一漏洞,但这项功能没有设置任何加密保护。成功恢复了正常运行,本来没啥,回家没多久就再次无法工作,

Harishankar反向破解了这条指令,

她还用树莓派做了一个操纵杆,但是每次回到家中,真相也随之浮出水面:这款设备不仅存在严重的安全隐患,甚至不允许收集数据就不让你用!

于是,摆脱了厂商的控制。都只能正常工作几天就再次罢工。

随后,顺带无意中清除了死亡指令,采用了一种临时的安全方案,只保留固件和OTA升级服务器的连接。Harishankar发现它一直在向厂商发送日志和遥测数据,实时构建家中的3D地图,他屏蔽了遥测服务器的IP地址,

智能家居设备已经越来越丰富,

Harishankar一气之下决定自己研究,

接下来是对软件和系统的研究,还像“黑洞”一样盗取他的个人数据。厂商拿不到数据,但是设备再次联网后,导致设备开机后不久就会断开连接,配备全志A33 SoC芯片,

美国工程师Harishankar有一台iLife A11智能扫地机器人,

最后,

首先,编码器等众多传感器,重启设备后,他还发现设备会通过Google Cartographer技术,恰好与罢工的时间完全吻合,陀螺仪、而且完全本地离线运行,用于管理激光雷达、

结果没多久,

- 最近发表

- 随机阅读

- 《钢铁是怎样练成的》读后感 4

- 网友盘点宁德人最爱吃的16种宁德地道海鲜美食

- [新浪彩票]足彩第25168期大势:马赛重点防平

- [新浪彩票]足彩25168期冷热指数:博德对攻制胜

- 中国女排憾负塞尔维亚 遭遇4连败

- Thông xe đèo Prenn 'sớm nhất có thể'

- เมืองคอนประกาศธงแดง เร่งอพยพ ปชช.ยังที่ปลอดภัย หวั่นน้ำท่วมฉับพลันทุ่งสง

- 《鬼武者2复刻版》试玩版登陆全平台!史低促销开启

- 《我是一条游来游去的鱼》(花树演唱)的文本歌词及LRC歌词

- 卡拉彼丘公测角色推荐攻略

- 新疆昌吉州奇台县地震灾情严重?官方辟谣|破谣局

- 寻道大千兑换码2024最新永久有效 2024最新终身卡免费领取

- 灵画师包子资源获取方法

- 坎宁安29+8+10罗林斯空砍24分 活塞送雄鹿4连败

- ILLIT今日将携新专辑《NOT CUTE ANYMORE》回归

- 闽南过节必备品“碗糕”软润香甜 寓意发财多福

- 12月外汇储备数据公布:规模回升总量为31399亿美元

- 泉州传统小吃炸春卷 甜咸适宜松脆可口

- 行政管理社会调查报告

- 杖剑传说五转贤者技能强度排行榜一览

- 搜索